A család régi vágya, hogy legyen a nappaliban egy szép nagy akvárium, így december elején, míg mások ajándékok után rohangáltak, mi homokot, követ és fákat ...

Home Assistant - CVE-2023-27482

Home Assistant - CVE-2023-27482 (kritikus sérülékenység) kihasználása most egy aktuális téma. A sérülékenységet 2023.03.08-án fedezték fel és jelentették a HA ...

RaspberryPi + Home Assistant Supervised + HACS

Egyre többször olvasom a fórumokon, hogy a Respberry PI eszközökön nem a gyári Home Assistant imageket (HassOS) szeretnék használni a felhasználók, hanem egy-két ...

Debian 11 + Home Assistant Supervised + HACS + security - 3. rész

tűzfalazzunk

Az első két részben installáltuk a Home Assistantot egy alap telepítésű debian 11 operációs rendszerre, majd bekonfiguráltuk a https protokoll használatát. Az utolsó ...

Debian 11 + Home Assistant Supervised + HACS + security - 2. rész

DuckDNS és Let's Encrypt

Az első rész végén megmutattam, hogy ha nem titkosított protokollt használunk, akkor egy egyszerű forgalom lehallgatással megszerezhető a jelszavunk. Mit tudunk tenni ez ...

Debian 11 + Home Assistant Supervised + HACS + security - 1. rész

Alap működés elindítása

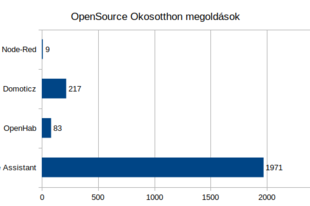

Nagy fába vágom a fejszémet, megpróbálom bemutatni, hogyan tehetjük a meglévő rendszerünket biztonságosabbá. Hazánkban a legtöbbet használt open source okos otthon ...

OpenSource okosotthon központok - figyelünk a biztonságra?

Korábbi blog postomban megnéztük, hogy a WiFi mennyire biztonságos , most egy kicsit ránézünk az open source okosotthon központokra, mégis mit látnak belőlünk az ...

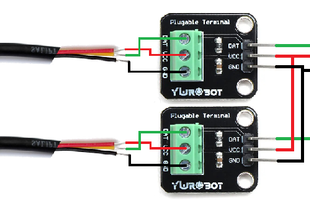

ESP8266 + 2db DS18B20 + Tasmota + HomeAssistant

A fűtési idény érkezésére szinte teljesen összeállt a rendszerem HomeAssistantba való integráslása.

- a szobák hőmérsékletét mérem Xioami Mija LYWSD03MMC ...

WiFi és az okos otthon/IoT eszközök routere

Többször olvastam a közösségi média okos otthonaival foglalkozó csoportjaiban, hogy a WiFi nem annyira biztonságos, hogy azon keresztül vezéreljünk vele eszközöket, ...

RF868MHz - WiFi Gateway: ESP8266 + RFM217W + RFM119W + Computherm Q8RF - második rész (adás)

Az első részben eljutottunk odáig, hogy sikeresen vettük a termosztát jelét, amit a központi egységnek küldött, majd megjelenítettük azt a HomeAssistant felületén. ...